同传统防火墙、UTM的区别

从前面了解到,为顺应安全新形势,下一代防火墙必须能够针对应用、用户、终端及内容进行高精度管控,具备一体化引擎并实现多安全模块智能数据联动,可扩展外部的安全智能并提供高处理性能,帮助用户安全地开展业务并简化用户的网络安全架构。那么下一代防火墙同传统的防火墙以及UTM又有哪些区别呢?

传统防火墙弱在哪儿?

传统防火墙具有数据包过滤、网络地址转换(NAT)、协议状态检查以及VPN功能等功能。相对而言,下一代防火墙的检测则更加精细化。不仅如此,传统防火墙采用端口和IP协议进行控制的固有缺陷明显已经落伍,对于利用僵尸网络作为传输方法的威胁,基本无法探测到。

同时,由于采用的是基于服务的架构与Web2.0使用的普及,更多的通讯量都只是通过少数几个端口及采用有限的几个协议进行,这也就意味着基于端口/协议类安全策略的关联性与效率都越来越低。深层数据包检查入侵防御系统(IPS)可根据已知攻击对操作系统与漏失部署补丁的软件进行检查,但却不能有效的识别与阻止应用程序的滥用,更不用说对于应用程序中的具体特性的保护了。

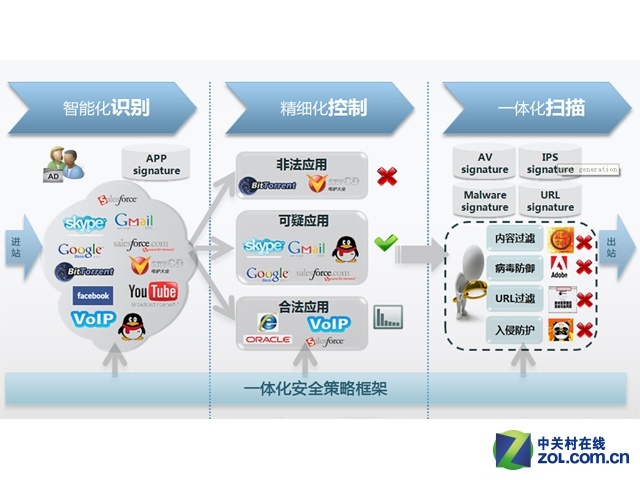

不同于传统的防火墙,下一代防火墙可基于应用进行智能识别、精细控制和一体化扫描

因此,由于固有缺陷和过时的管控策略,传统的防火墙已经不能满足企业网络的安全需求了。而且随着云计算、大数据、移动互联加社交网络的快速发展,传统的防火墙更是无法应对新的攻击威胁。

UTM不给力!

UTM(统一威胁管理,Unified Threat Management的缩写)是由传统的防火墙观念进化而成,它将多种安全功能都整合在单一的产品之上,其中包括了网络防火墙,防止网络入侵(IDS),防毒网关(gateway antivirus,AV),反垃圾信件网关(gateway anti-spam),虚拟私人网络(VPN),内容过滤(content filtering),负载平衡,防止资料外泄,以及设备报告等。

该UTM方案是由IDC提出,是指由硬件、软件和网络技术组成的具有专门用途的设备,它主要提供一项或多项安全功能,将多种安全特性集成于一个硬设备里,构成一个标准的统一管理平台。

虽然UTM与下一代防火墙有一些交集,但二者还是有本质区别。UTM只是将防火墙、IPS、AV进行简单的功能堆砌,其致命缺陷就是采用串行扫描方式,包括吞吐量问题。特别是在较大的网络中,在功能全部开放时的处理效率非常低下,而下一代防火墙自设计之初,就采用了一体化的引擎,它会一次性的对数据流完成识别、扫描,因而可以达到更高的性能。